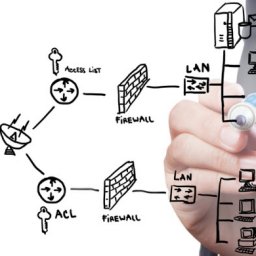

امنیت شبکه یک سیستم است نمی توان آن را معادل حفاظ firwaII) IDS) یا Virtual Private network) vPN) یا AUthentlcatlcon Accounting) AAA )، دانست. امنیت چیزی نیست که بتوانید از سیسکو یا سایر شرکتها خریداری کنید. البته محصولات امنیتی جای خود را در این سیستم دارند.

سیاست امنیتی شبکه

امنیت با یک (( سیاست امنیتی)) شروع می شود ؛ و سپس دو شاخه می شود : افرادی که باید این سایستها را رعایت کنند، و افرادی که باید بر اجرای آن نظارت داشته باشند. سرانجام کار اعمال تغییراتی در زیر بدیهیات امنیت شبکه که زیر ساختهای شبکه است. به عنوان مثال حملات کرمهای شبکه را که در سال ۲۰۰۱ شدت یافت در نظر بگیرید کرمی نظیر Code Red در ۲۴ ساعت اول بیش از ۳۴۰٫۰۰۰ میزان را آلوده کرد (http://www.caida.org) اگر چه کرمها پدیده جدیدی نبودند و بسیاری از این میزبانها به وسیله حفاظ محافظت می شدند.

اما از آنجا که اغلب این حفاضها به بررسی دقیق بسته ها نمی پرداختند، و چون حمله روی پورت ۸۰ار می کرد به آن اجازه عبور می دادند، Code Red توانست از حفاظها عبور کند حتی حفاظهایی که بسته ها را به دقت بررسی می کردند هم از این جمله مصون نبودند چون حمله Code Red جدید و ناشناخته بود با عبور این کرم از حفاظها، هیچ چیز مانع از تهاجم Code Red به شبکه داخلی نمی شد.

یک سیستم قادر بود با Code Red مقابله کند اما حفاظ به تنهایی از هیچ شانسی برخوردار نبود. حال ببینیم سیستم در رابطه با امنیت شبکه چیست به طور کلی سیستم امنیت شبکه به صورت زیر تعریف می شود : مجموعه های از ابزارها و فناوریها شبکه به همراه روشهای پذیرفته شده که در همکاری با یکدیگر امنیت دارایی های اطلاعاتی را تامین می کنند مهمترین واپه تعریف، (( همکاری)) است.

اگر چه هر یک از ابزارها می توانند به تنهایی یا در کنار هم بخشی از امنیت را تامین کنند، اما برای رسیدن به سطح مطلوبی از امنیت به همکاری ابزارها، فناوریها، و رفتارهای صحیح ( رعایت توصیه ها و …) نیاز داریم. برخی از متخصیصین امنیت اطلاعات این مفهوم را (( دفاع چند لایه )) (defense-in-depth ) می نامند.

یکی از راههای بررسی کیفیت امنیت شبکه یک سیستم است که تعیین میکند در برابر هر حمله چند لایه دفاعی وجود دارد چنین تحلیلی در سطوح ابتدایی طراحی شبکه های امن مفید است،

اما کمی که پیش رفتید و تمام لایه های دفاعی را چیدید باید تعیین کنید که طرح بدست آمده در برابر چند نوع جمله مقاوم است. به عنوان مثال اجازه دهید کرم پورت ۸۰ را بار دیگر بررسی کنیم چه عناصری از سیستم امنیتی می تواند حمله به سرور وب توسط یک کرم مبتنی بر HTTP را خنثی کنند؟

لیست زیر عناصر امنیت شبکه یک سیستم است که بررسی شده می باشد

- حفاظی که به درستی پیکر بندی شده باشد می تواند مانع از آسیب رساندن یک سرور وب تسخیر شده ( compromised) به سایر بخشهای شبکه گردد.

- LAN های مجازی خصوصی (private VIRTUAL AN ) (PLAN ها؛ نه VLAN های عادی ؛ برای اطلاعات بیشتر فصل ۶ را ببینید) می توانند مانع از آلوده شدن سیستمهای شبکه توسط سرور وب شوند NIDS (NETWORK) می تواند تلاش برای آلوده سازی سرور وب را کشف و خنثی کند. HIDS(HOST IDS) می تواند همان عملکرد NIDS را داشته باشد، اما مزیت HIDS آن است که به میزان نزدیک تر است؛ که عموما به عنای در اختیار داشتن اطلاعات بیشتر از حمله است. ضد ویروسها می توانند کرمها و سایر کدهای مضر را تشخیص دهند؛ مشروط بر آنکه پایگاه داده علائم (SIgnATURW dATAbase) آنها به روز شده باشد.

- در نهایت، اگر چه بررسی وظایف مسئول سیستم (SYSADMIN: SYSTEM ADMINISTRATOR) موضوع این کتاب نیست، اما تبعیت مسئولین سیستم از روشهای پذیرفته شده نظیر به روز رسانی به موقع پویش منظم آسیب پذیرهای شبکه محبوس کردن ( IOCKDOWN) سیستم عامل و پیاده سازی توصیه های امنیتی سرور وب می تواند تفاوت شگرفی در امنیت شبکه ایجاد کند. همه عناصر فوق در همکاری با یکدیگر مانع از وقوع حمله می شوند. اگر چه هر عنصر نمی تواند به طور قطعی کرمهای مبتی بر HTTP را نتوقف کند. اما با یک بررسی ساده احتمالی مشخص می شود که وقتی از چند لایه دفاعی استفاده می کنید امکان خنثی شدن حمله افزایش می یابد. ارزش اصلی سیستم امنیتی وقتی مشخص می شود که بتواند در برابر حملات ناشناخته مقاومت کند. مثلا یکی از وقایع امنیتی زیر را در نظر بگیرید:

- کرم Moris( نخستین کرم ) در سال ۱۹۸۸؛

- ابزارهای اختفا و جعل IP در دهه ۱۹۹۰ ( اطلاعات بیشتر در فصل ۳ داده شده است )؛

- حملات DDOS در سال ۲۰۰۰؛

- کرمهای HTTP در سال ۲۰۰۱؛

- MS BIASTEe.SQL SIAMMER در سال ۲۰۰۳٫

فراموش نکنید که امنیت شبکه یک سیستم است

این حملات به ما چیزهای بسیاری آموختند تنها از طریق این (( آموزش درد ناک)) است که کاستی های امنیتی خودی نشان می دهند اگر چه هیچ راهی برای اجتناب از این نوع آموزش وجود ندارد. اما می توان با طراحی سیستم امنیتی به گونه ای که با گسترده وسیعی از حملات مقابله کند، مشکلات را به حداقل رساند در حقیقت یکی از معیارهای موفقعیت یک سیستم امنیتی میزان تغییراتی است که باید در صورت کشف حملات جدید به آن اعمال شود. امنیت شبکه یک سیستم است. اگر پس از خواندن این کتاب همه آن را فرذاموش کنید من نویسند ه بسیار بدی بوده ام اما اگر چند چیز را به یاد بسپارید امیدوارم این جمله یکی از آنها باشد.

نیازهای کاری باید در اولویت قرار بگیرند

برای اعمال هر تغییر جدید در سیستم امنیت، سه عامل را باید مدنظر قرار دهید. این عوامل که در شکل ۱-۱ نشان داده شده اند- عبارتند از اهداف کاریف سیاست کاری، طرح امنیتی . این شکل مفصلا در فصل ۲ توضیح داده شده است.

آنچه این اصل میگوید آن است که اگر بین نیازهای کاری و مسائل امنیتی تناقضی وجود داشت کدام یک در اولویت قرار می گیرد پاسخ ساده است: نیازهای کاری باید در اولیت قرار بگیرند خوب، مسئله این است: اگر نیازهای کاری در اولویت قرار دهیم چه بر سر امنیت سیستم می آید؟ در آن صورت چه نیازی به متخصصین امنیتی داریم؟

در اینجا دو شگرد وجود دارد که مسئله را حل می کتد:

- رابطه بین اهداف کاری، سیاست امنیت، و طرح نوعی (( همزیستی)) است. تگر چه روند کار از بالا به پایین است. اما باید فلشهایی از پایین به بالا هم کشیده شود ( شکل ۱-۱) وظیفه طراح امنیتی آن است که مطمئن شود ملاحظات امنیتی در طرح کاری گنجانده شده اند.

- در روشهای طراحی امنیتی موفق، پیش بینی هایی برای اعمال تغییرات در آینده گنجانده شده است. به این ترتیب هر بار که نیازهای کاری تغییر می کند، نیازی نیست که طراحان امنیتی را فرا بخوانید تا سیستم امنیتی را از نو طراحی کنید یکی از بهترین روشها، به کار گیری طراحی پیمانه ای (moduIAR) است؛ که طرح را به بخشهای مجزای تقسیم می کند در صورت نیاز به تغییر لازم نیست همه بخشها تغییر کند تمرکز اکثر فصلهای این مقاله بر روی طراحی پیمانه ای است.

امنیت شبکه یک سیستم است

امنیت شبکه